Unerwünschte Dokumenten-Downloads in SharePoint und Teams mit Richtlinien unterbinden

Viele Unternehmen möchten in Microsoft Teams und SharePoint das Herunterladen von Dateien beschränken oder vollständig blockieren. Microsoft bietet dazu zwei verschiedene Möglichkeiten an, zum einem über die App Enforced Restrictions oder zum anderen mit dem Conditional Access App Control. Unsere Anleitung zeigt die Umsetzung sowie die Vor und Nachteile.

Option 1: Download-Einschränkung über Apps erzwingen

Eine Möglichkeit, um Downloads an Endgeräten zu unterbinden lässt sich über App-Einschränkungen (App Enforced Restrictions) realisieren. Die entsprechenden Einstellungen finden sich im SharePoint Admin Center. Typischerweise geht es dabei darum, auf nicht von der Organisation verwalteten Geräten die Dokumentenzugriffe einzuschränken. Das ist speziell in Zeiten von Home-Office und vielfältigen Endgeräten gewünscht.

Der gelb markierte Hinweis besagt: „Wir ändern automatisch die Einstellung „Apps, die keine moderne Authentifizierung verwenden“, um den Zugriff zu blockieren (da diese Apps diese gerätebasierte Beschränkung nicht durchsetzen können).“

Der Hintergrund ist, dass Apps, die keine modernen Authentifizierungsmethoden unterstützen, auch keine gerätebezogenen Beschränkungen erzwingen können. Würden solche Apps erlaubt bleiben, könnten damit Richtlinien für den bedingten Zugriff (Conditional Access Policies) umgangen werden.

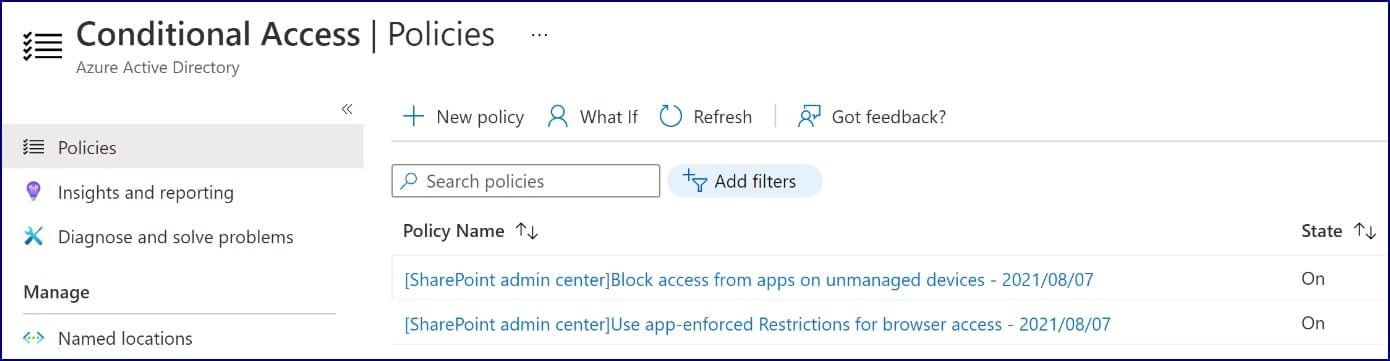

Falls die obige Eistellung ausgewählt wird, erstellt das System automatisch zwei Conditional Access Policies im Azure Active Directory (AAD):

Diese Richtlinien können auch individuell angepasst und als Basis für eine detailliertere Richtlinien genutzt werden, die sich beispielsweise nur auf ausgewählte Benutzer oder Gruppen beziehen.

Im ersten Screenshot gib es auch noch den Hinweis, dass im SharePoint Admin Center Detaileinstellungen fehlen: „Wenn Sie den Zugang nicht unternehmensweit einschränken oder sperren wollen, können Sie dies für bestimmte Websites tun.“ Der „Learn how“-Link führt zur Beschreibung zusätzlicher Optionen, die über die PowerShell einstellbar sind, wie etwa mit folgendem Beispiel:

Set-SPOSite -Identity https://<SharePoint online URL>/sites/<name of site or OneDrive account> -ConditionalAccessPolicy AllowLimitedAccess

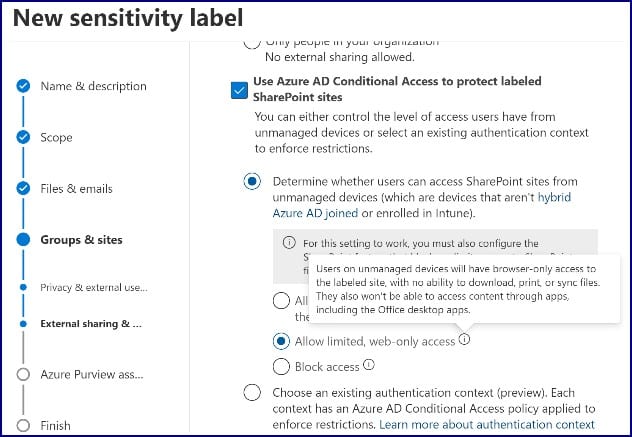

Alternative Konfiguration per Sensitivity Label

Auch ohne das SharePoint Admin Center gibt es eine Lösung, nämlich über Vertraulichkeitsbezeichnungen (Sensitivity Labels). Hier steht zum Beispiel ein Label zur Verfügung, das identisch ist mit der Admin-Optionen „Allow limited, web-only access“:

Der Effekt ist folgender, ob per SharePoint Admin Center oder als Label:

Benutzer auf nicht verwalteten Geräten können nur über den Browser auf die gekennzeichnete Website zugreifen, ohne Dateien herunterladen, drucken oder synchronisieren zu können. Sie können auch nicht über Apps, einschließlich der Office-Desktop-Apps, auf Inhalte zugreifen.

In diesem Beispiel wird das Label einer oder mehreren Seiten zugewiesen und setzt die konfigurierte Einstellung durch. Falls Sie übrigens mit einem Label eine andere Einstellungen vornehmen als im SharePoint Admin Center, dann dominiert immer das Label.

Beide Lösungswege – ob per PowerShell oder mit einem Label – verhindern das Herunterladen von Inhalten. Es kann fünf bis zehn Minuten dauern, bis die Richtlinie in Kraft tritt. Falls Benutzer bereits von nicht verwalteten Geräten aus angemeldet sind, wird diese nicht wirksam.

Limitierungen von ‚App Enforced Restrictions‘:

- Wenn Sie den Zugriff über nicht verwaltete Geräte einschränken, dann müssen die Benutzer mit verwalteten Geräten eine unterstützte Betriebssystem- und Browserkombinationen verwenden. Andernfalls ist auch für sie der Zugriff eingeschränkt.

- Wenn Sie eine SharePoint-Website von einem beschränkten nicht verwalteten Gerät aus bearbeiten, zeigen Bilder-Webparts keine Bilder an, die in die Website-Asset-Bibliothek oder in das Webpart hochladen wurden.

- Wenn Sie klassische SharePoint-Websitevorlagen verwenden, werden Website-Bilder möglicherweise nicht korrekt wiedergegeben. Die Richtlinie verhindert nämlich, dass die Originaldateien heruntergeladen werden.

- Wenn die Zugriffssteuerung für nicht verwaltete Geräte in SharePoint auf „eingeschränkten Webzugriff zulassen“ eingestellt ist, können SharePoint-Dateien nicht heruntergeladen, aber in der Vorschau angezeigt werden. Die Vorschau von Office-Dateien funktionieren in SharePoint, aber nicht in Yammer.

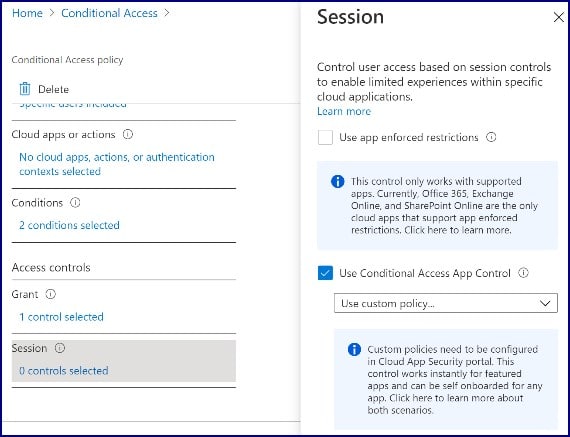

Option 2: ‚Conditional Access App Control‘ über das Azure AD

Um die Regeln zum Blockieren von Downloads granularer und mit mehr Möglichkeiten umzusetzen, können Sie alternativ auch Cloud App Security nutzen. Dafür stehen im Azure AD die Optionen unter Conditional Access App Control zur Verfügung.

Cloud App Security agiert dann als Broker, der vor dem Zugriff auf Office 365 steht:

Auf diese Weise sind Szenarien möglich wie etwa das Zuweisen eines Sensitivity Labels, sobald ein Dokument heruntergeladen wird. Weiter Optionen sind:

- Dateifilter als Richtlinie: Möglich auf der Basis von Erweiterung, Dateiname, Dateigröße, Sensibilitätskennzeichnung

- Inspektionsmethode: Damit lassen sich Ein- oder Ausschlussbedingungen konfigurieren

- Aktionen: Blockieren, Schützen (Labels auf Downloads anwenden und alle Aktivitäten überwachen) und Step-up-Authentifizierung wie MFA erzwingen

- Warnungen konfigurieren

Weiterführende Infos und Tipps zur Implementierung von Cloud App Security beschreibt unser folgender Artikel: Mehr Sicherheit im (Home-)Office 365 mit Conditional Access und Cloud App Security

Zusammenfassung: Die Unterschiede der beiden Download-Kontrolloptionen

- Sofern es nur darum geht, den Download auf ein nicht-verwaltetes Gerät zu unterbinden, sind beide Methoden gleichermaßen geeignet.

- Mit der Microsoft Cloud App Security stehen umfangreichere Möglichkeiten zur Verfügung, und Sie sind auch nicht nur auf SharePoint und Exchange beschränkt. Auch die Einschränkungen von App Enforced Restrictions gibt es hier nicht.

- Ein weiterer Unterschied betrifft die Lizenz. Für die App Enforced Restrictions ist in der Kombination mit Azure AD Conditional Access lediglich eine Azure AD P1 Lizenz erforderlich. Für Conditional Access App Control wird hingegen eine Cloud App Security Lizenz für alle Benutzer benötigt.